312-50v13 문제 266

클라우드 보안 엔지니어인 에릭은 조직에서 사용하는 클라우드 리소스 보안 기법을 구현합니다. 이 기법은 기본적으로 네트워크에 접근하려는 사용자가 진짜 사용자가 아니라고 가정하고, 네트워크 접근을 허용하기 전에 모든 수신 연결을 확인합니다. 또한, 이 기법을 사용하여 직원들이 자신의 역할에 필요한 리소스에만 접근할 수 있도록 조건을 부여했습니다.

에릭은 클라우드 리소스를 보호하기 위해 어떤 기술을 사용합니까?

에릭은 클라우드 리소스를 보호하기 위해 어떤 기술을 사용합니까?

312-50v13 문제 267

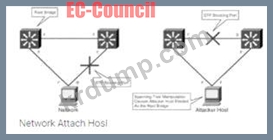

전문 해커인 로빈은 한 조직의 네트워크를 표적으로 삼아 모든 트래픽을 도청했습니다. 이 과정에서

로빈은 네트워크의 다른 스위치보다 우선순위가 낮은 LAN의 사용하지 않는 포트에 불량 스위치를 연결하여 나중에 네트워크의 모든 트래픽을 탐지할 수 있는 루트 브리지로 만들었습니다.

위 시나리오에서 로빈은 어떤 공격을 수행했나요?

로빈은 네트워크의 다른 스위치보다 우선순위가 낮은 LAN의 사용하지 않는 포트에 불량 스위치를 연결하여 나중에 네트워크의 모든 트래픽을 탐지할 수 있는 루트 브리지로 만들었습니다.

위 시나리오에서 로빈은 어떤 공격을 수행했나요?

312-50v13 문제 268

보안 분석가는 Zenmap을 사용하여 ICMP 타임스탬프 ping 검사를 수행하여 대상 호스트 컴퓨터의 현재 시간과 관련된 정보를 얻습니다.

분석가는 ICMP 타임스탬프 ping 스캔을 수행하기 위해 다음 중 어떤 Zenmap 옵션을 사용해야 합니까?

분석가는 ICMP 타임스탬프 ping 스캔을 수행하기 위해 다음 중 어떤 Zenmap 옵션을 사용해야 합니까?

312-50v13 문제 269

MX record priority increases as the number increases. (True/False.)

312-50v13 문제 270

엘란테(Elante) 회사는 최근 제임스(James)를 침투 테스터로 채용했습니다. 그는 한 조직의 네트워크에서 침투 테스트를 수행하는 임무를 맡았습니다. 침투 과정에서 제임스는 외부 소스에서 접근 가능한 서비스를 발견했습니다. 이 서비스는 21번 포트에서 직접 실행됩니다. 위 시나리오에서 제임스가 침투한 서비스는 무엇입니까?