312-50v13 문제 131

침투 테스터는 Google 검색 엔진을 사용하여 조직에 대한 공개 정보를 검토하고 흔적 추적 프로세스를 수행합니다.

다음 중 어떤 고급 연산자를 사용하면 펜 테스터가 검색 범위를 조직의 웹 도메인으로 제한할 수 있을까요?

다음 중 어떤 고급 연산자를 사용하면 펜 테스터가 검색 범위를 조직의 웹 도메인으로 제한할 수 있을까요?

312-50v13 문제 132

Windows 7 시스템에 로컬 관리자로 로그인했으며 명령줄에서 컴퓨터 관리 콘솔을 실행해야 합니다.

어떤 명령을 사용하시겠습니까?

어떤 명령을 사용하시겠습니까?

312-50v13 문제 133

점심시간 이후 직원 출입구를 통해 직원을 따라 건물에 무단 침입한 사람이 있습니다. 이 사람은 방금 어떤 유형의 침해를 저질렀습니까?

312-50v13 문제 134

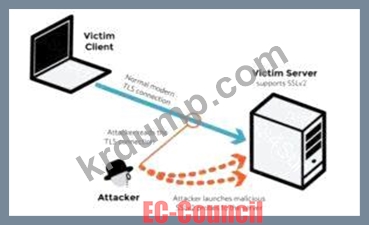

보안 관리자 사무엘은 웹 서버 구성을 평가하고 있습니다. 그는 해당 서버가 SSLv2 연결을 허용하고, 동일한 개인 키 인증서가 SSLv2 연결을 허용하는 다른 서버에서 사용되고 있음을 발견했습니다. 이 취약점은 SSLv2 서버가 키 정보를 유출할 수 있기 때문에 웹 서버를 공격에 취약하게 만듭니다.

위의 취약점을 악용하여 수행할 수 있는 공격은 무엇입니까?

위의 취약점을 악용하여 수행할 수 있는 공격은 무엇입니까?

312-50v13 문제 135

공격자인 리처드는 타깃 네트워크에 연결된 IoT 기기를 해킹하려 했습니다. 이 과정에서 리처드는 연결된 기기 간 정보 공유에 필요한 주파수를 기록했습니다. 주파수를 확보한 후, 연결된 기기에서 명령이 실행될 때 원본 데이터를 캡처했습니다. 원본 데이터를 수집한 후, URH와 같은 무료 도구를 사용하여 명령 시퀀스를 분리했습니다.

이후 그는 IoT 네트워크에 동일 주파수로 분리된 명령 시퀀스를 주입하기 시작했는데, 이는 장비에서 수집된 신호를 반복하는 방식입니다. 위 시나리오에서 Richard가 수행한 공격 유형은 무엇입니까?

이후 그는 IoT 네트워크에 동일 주파수로 분리된 명령 시퀀스를 주입하기 시작했는데, 이는 장비에서 수집된 신호를 반복하는 방식입니다. 위 시나리오에서 Richard가 수행한 공격 유형은 무엇입니까?