312-50v13 문제 61

어려운 글로벌 환경에서 모두 경쟁하는 세 회사(A, B, C)를 상상해 보겠습니다. A와 B는 자신들에게 중요한 경쟁 우위를 제공할 제품을 개발하기 위해 협력하고 있습니다. A 회사는 안전한 DNS 서버를 보유하고 있는 반면, B 회사는 스푸핑에 취약한 DNS 서버를 보유하고 있습니다. B 회사의 DNS 서버에 스푸핑 공격이 발생하면 C 회사는 B 회사의 발신 이메일에 접근할 수 있게 됩니다. DNS 스푸핑을 어떻게 방지할 수 있을까요?

312-50v13 문제 62

Which of the following is a low-tech way of gaining unauthorized access to systems?

312-50v13 문제 63

Your company suspects a potential security breach and has hired you as a Certified Ethical Hacker to investigate. You discover evidence of footprinting through search engines and advanced Google hacking techniques. The attacker utilized Google search operators to extract sensitive information. You further notice queries that indicate the use of the Google Hacking Database (GHDB) with an emphasis on VPN footprinting.

Which of the following Google advanced search operators would be the LEAST useful in providing the attacker with sensitive VPN-related information?

Which of the following Google advanced search operators would be the LEAST useful in providing the attacker with sensitive VPN-related information?

312-50v13 문제 64

귀하의 네트워크에서는 무선 네트워크 구성 요소의 보안이 충분하지 않다는 우려가 있었습니다.

무선 네트워크의 취약성 검사를 수행한 결과, 유선 암호화를 모방하도록 설계된 오래된 암호화 프로토콜을 사용하고 있는 것으로 나타났습니다. 어떤 암호화 프로토콜이 사용되었습니까?

무선 네트워크의 취약성 검사를 수행한 결과, 유선 암호화를 모방하도록 설계된 오래된 암호화 프로토콜을 사용하고 있는 것으로 나타났습니다. 어떤 암호화 프로토콜이 사용되었습니까?

312-50v13 문제 65

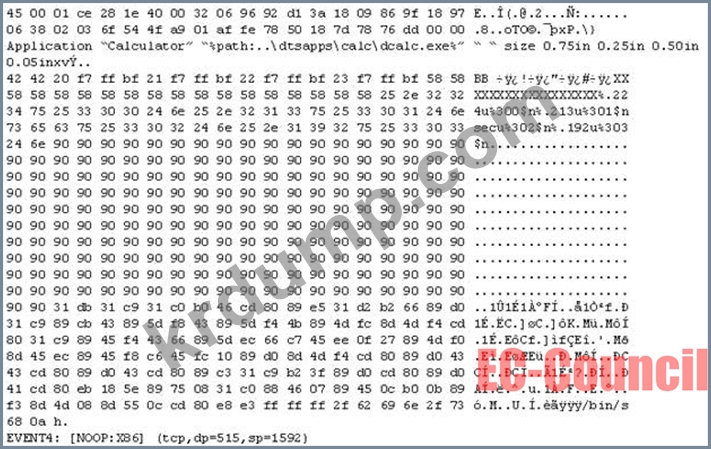

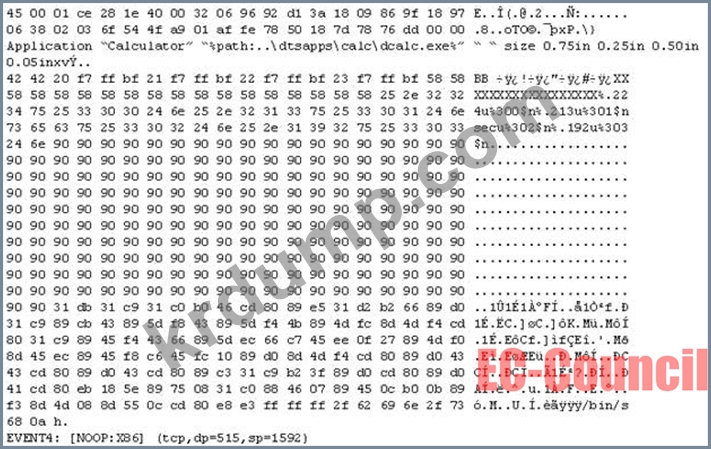

다음은 네트워크 IDS에 의해 포착된 항목입니다. 당신은 이 항목을 분석하는 임무를 맡았습니다.

인텔 프로세서에서 가장 흔한 NOOP 명령어인 0x90 값을 주목하세요.

출력의 ASCII 부분에서 "/bin/sh"도 볼 수 있습니다.

분석가로서, 당신은 이 공격에 대해 어떤 결론을 내리시겠습니까?

인텔 프로세서에서 가장 흔한 NOOP 명령어인 0x90 값을 주목하세요.

출력의 ASCII 부분에서 "/bin/sh"도 볼 수 있습니다.

분석가로서, 당신은 이 공격에 대해 어떤 결론을 내리시겠습니까?