CAS-003 문제 86

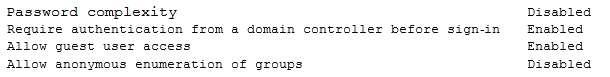

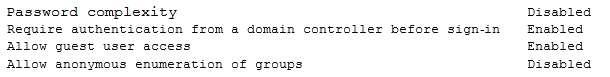

A security engineer is performing an assessment again for a company. The security engineer examines the following output from the review:

Which of the following tools is the engineer utilizing to perform this assessment?

Which of the following tools is the engineer utilizing to perform this assessment?

CAS-003 문제 87

An application developer is including third-party background security fixes in an application. The fixes seem to resolve a currently identified security issue. However, when the application is released to the public, report come In that a previously vulnerability has returned. Which of the following should the developer integrate into the process to BEST prevent this type of behavior?

CAS-003 문제 88

최근 평가에 따르면 여러 사용자의 모바일 장치에서 회사의 보안 정책을 충족하지 않는 오래된 버전의 엔드포인트 보안 소프트웨어를 실행하고 있는 것으로 나타났습니다. 사용자가 네트워크에 액세스하고 회사의 보안 요구 사항을 충족할 수 있도록 하려면 다음 중 무엇을 수행해야 합니까?

CAS-003 문제 89

조직은 운영 기술과 정보 기술 영역을 통합하는 과정에 있습니다. 통합의 일부로 변경 기간 동안 리소스를 보다 효율적으로 사용하고, 중요한 인프라를 보다 효과적으로 보호하고, 사고에 대응할 수 있는 능력이 포함되기를 바라는 문화적 측면이 있습니다. 다음과 같은 관찰이 확인되었습니다.

1. ICS 공급업체는 설치된 소프트웨어로 인해 지원이 부족하다고 명시했습니다.

2. SCADA와 기업 네트워크 사이에 정의된 문서화된 신뢰 경계가 없습니다.

3. 운영 기술 직원은 엔지니어링 워크스테이션을 통해 SCADA 장비를 관리해야 합니다.

4. SCADA 네트워크 내에 무엇이 있는지에 대한 이해가 부족합니다.

다음 기능 중 보안 위치를 가장 잘 개선할 수 있는 기능은 무엇입니까?

1. ICS 공급업체는 설치된 소프트웨어로 인해 지원이 부족하다고 명시했습니다.

2. SCADA와 기업 네트워크 사이에 정의된 문서화된 신뢰 경계가 없습니다.

3. 운영 기술 직원은 엔지니어링 워크스테이션을 통해 SCADA 장비를 관리해야 합니다.

4. SCADA 네트워크 내에 무엇이 있는지에 대한 이해가 부족합니다.

다음 기능 중 보안 위치를 가장 잘 개선할 수 있는 기능은 무엇입니까?

CAS-003 문제 90

An architect was recently hired by a power utility to increase the security posture of the company's power generation and distribution sites. Upon review, the architect identifies legacy hardware with highly vulnerable and unsupported software driving critical operations. These systems must exchange data with each other, be highly synchronized, and pull from the Internet time sources. Which of the following architectural decisions would BEST reduce the likelihood of a successful attack without harming operational capability? (Choose two.)