SY0-601 문제 451

한 회사가 온라인에서 제품을 판매하기 위해 새로운 웹사이트를 구축하려고 합니다. 웹사이트에는 방문자가 장바구니에 제품을 추가하고 신용카드로 결제할 수 있는 스토어프런트 애플리케이션이 호스팅됩니다. 다음 중 어떤 프로토콜을 구현하는 것이 가장 안전할까요?

SY0-601 문제 452

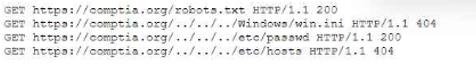

분석가는 침해 이후 웹 서버 로그를 조사하여 다음과 같은 사실을 발견했습니다.

다음 중 서버 자격 증명에 대한 공격이 성공했음을 나타낼 가능성이 가장 높은 것은 무엇입니까?

다음 중 서버 자격 증명에 대한 공격이 성공했음을 나타낼 가능성이 가장 높은 것은 무엇입니까?

SY0-601 문제 453

사이버보안 관리자는 모바일 BYOD 기기가 네트워크 리소스에 액세스하도록 허용해야 합니다.

장치가 도메인에 등록되지 않았고 정책도 적용되지 않았으므로, 다음 중 인증 및 인프라 보안을 위한 모범 사례는 무엇입니까? (2개 선택)

장치가 도메인에 등록되지 않았고 정책도 적용되지 않았으므로, 다음 중 인증 및 인프라 보안을 위한 모범 사례는 무엇입니까? (2개 선택)

SY0-601 문제 454

보안 분석가는 서버에 접속하기 위해 SSH 또는 Telnet 중 어떤 방식을 사용하는지 확인해야 합니다. 분석가는 다음 중 어떤 방식을 사용해야 합니까?

SY0-601 문제 455

조사 중 사고 대응팀은 여러 관리자 계정이 침해된 것으로 의심되는 것을 발견했습니다. 호스트 감사 로그에 따르면 단일 관리자 계정에 대한 무차별 대입 공격(brute force attack)이 반복적으로 발생한 후, 낯선 지역에서 의심스러운 로그인이 이루어진 것으로 나타났습니다. 이 공격의 영향을 받은 계정을 평가하는 데 다음 중 가장 적합한 데이터 소스는 무엇입니까?