SY0-601 문제 351

한 중소기업이 공격자로부터 암호 해독 키를 구매하여 파일 서버에 대한 랜섬웨어 공격으로부터 방금 복구했습니다. 이 문제는 피싱 이메일로 인해 발생했으며 IT 관리자는 이러한 일이 다시 발생하지 않기를 원합니다. 다음 중 IT 관리자가 복구 후 가장 먼저 수행해야 하는 작업은 무엇입니까?

SY0-601 문제 352

비즈니스 운영 관리자는 비즈니스 운영에 중요한 PC가 곧 큰 비용을 발생시키는 하드웨어 오류를 겪게 될 것을 우려하고 있습니다. 관리자는 큰 비용을 들이지 않고 비즈니스 운영을 계속할 수 있는 옵션을 찾고 있습니다. 다음 중 관리자의 우려를 완화할 수 있는 것은 무엇입니까?

SY0-601 문제 353

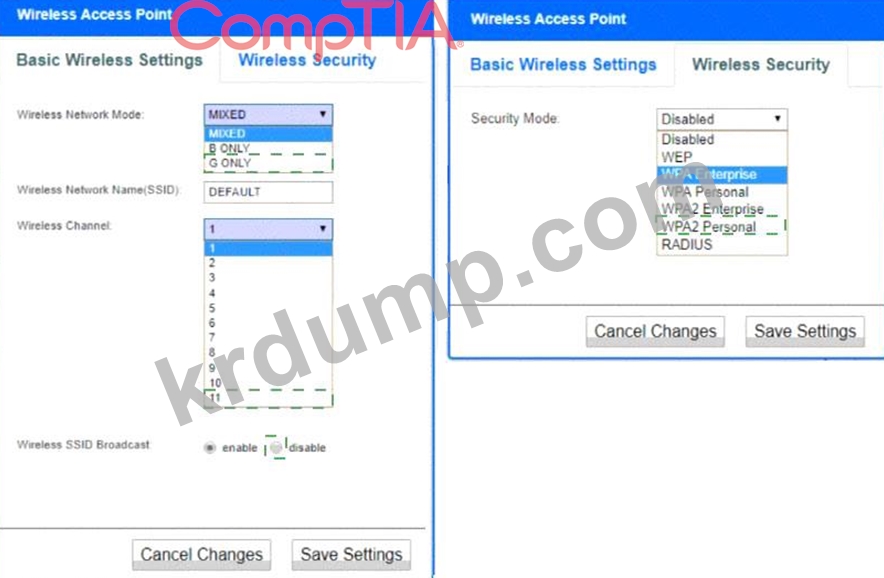

새로 구입한 기업 WAP는 가능한 가장 안전한 방식으로 구성되어야 합니다.

지침

네트워크 다이어그램에서 아래 항목을 클릭하고 그에 따라 구성하십시오.

* 왑

* DHCP 서버

* AAA 서버

* 무선 컨트롤러

* LDAP 서버

언제든지 시뮬레이션의 초기 상태를 되돌리려면 모두 재설정 버튼을 클릭하십시오.

지침

네트워크 다이어그램에서 아래 항목을 클릭하고 그에 따라 구성하십시오.

* 왑

* DHCP 서버

* AAA 서버

* 무선 컨트롤러

* LDAP 서버

언제든지 시뮬레이션의 초기 상태를 되돌리려면 모두 재설정 버튼을 클릭하십시오.

SY0-601 문제 354

하급 보안 분석가가 웹 서버 로그를 검토하고 로그 파일에서 다음 패턴을 식별합니다.

다음 중 어떤 유형의 공격이 시도되고 있으며 어떻게 완화할 수 있습니까?

다음 중 어떤 유형의 공격이 시도되고 있으며 어떻게 완화할 수 있습니까?

SY0-601 문제 355

금융 기관은 고객 데이터를 클라우드에 저장하면서도 암호화된 상태에서 데이터에 액세스하고 조작할 수 있기를 원합니다. 그렇게 하면 클라우드 서비스 제공업체가 데이터의 민감성으로 인해 데이터를 해독할 수 없게 됩니다. 금융 기관은 계산 오버헤드와 느린 속도에 대해 걱정하지 않습니다.

다음 중 요구 사항을 가장 잘 충족하는 암호화 기술은 무엇입니까?

다음 중 요구 사항을 가장 잘 충족하는 암호화 기술은 무엇입니까?