SY0-601 문제 276

사용자의 공통 로그인 속성 기준선을 생성하여 원격 액세스 요청을 추적하기 위한 보안 제안이 설정되었습니다. 기준 편차가 감지되면 Iv1FA 챌린지가 트리거됩니다. 다음 중 제안을 배포하기 위해 구성해야 하는 것은 무엇입니까?

SY0-601 문제 277

보안 분석가는 웹 로그를 검토하는 동안 다음 로그 출력을 확인합니다.

다음 중 이 공격이 성공하지 못하도록 방지하는 데 가장 적합한 완화 전략은 무엇입니까?

다음 중 이 공격이 성공하지 못하도록 방지하는 데 가장 적합한 완화 전략은 무엇입니까?

SY0-601 문제 278

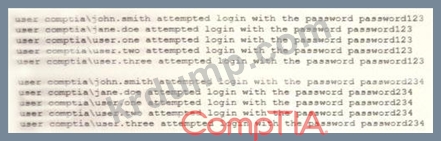

보안 분석가가 다음 공격 로그 출력을 검토하고 있습니다.

다음 중 이 MOST가 나타낼 가능성이 있는 공격 유형은 무엇입니까?

다음 중 이 MOST가 나타낼 가능성이 있는 공격 유형은 무엇입니까?

SY0-601 문제 279

우리는 개인 문서 또는 ocala 및 fe aherag wo wong tow howe에 대해 eriptoyens를 빚지고 있는 6개의 새로운 tlewor 전략을 비교합니다. 즉 일부

* 직원은 대체 근무 위치(즉, 집 주소)를 제공해야 합니다.

* 직원은 독점 데이터의 손실을 방지하지만 다른 소프트웨어의 설치를 제한하지 않는 소프트웨어를 장치에 설치해야 합니다.

다음 중 회사에서 사용 중인 MDM 옵션을 가장 잘 설명하는 것은 무엇입니까?

* 직원은 대체 근무 위치(즉, 집 주소)를 제공해야 합니다.

* 직원은 독점 데이터의 손실을 방지하지만 다른 소프트웨어의 설치를 제한하지 않는 소프트웨어를 장치에 설치해야 합니다.

다음 중 회사에서 사용 중인 MDM 옵션을 가장 잘 설명하는 것은 무엇입니까?

SY0-601 문제 280

보안 분석가가 다음 공격 로그 출력을 검토하고 있습니다.

다음 중 이 MOST가 나타낼 가능성이 있는 공격 유형은 무엇입니까?

다음 중 이 MOST가 나타낼 가능성이 있는 공격 유형은 무엇입니까?