SY0-601 문제 216

A forensics investigator is examining a number of unauthorized payments that were reported on the company's website. Some unusual log entries show users received an email for an unwanted mailing list and clicked on a link to attempt to unsubscribe. One of the users reported the email to the phishing team, and the forwarded email revealed the link to be:

Which of the following will the forensics investigator MOST likely determine has occurred?

Which of the following will the forensics investigator MOST likely determine has occurred?

SY0-601 문제 217

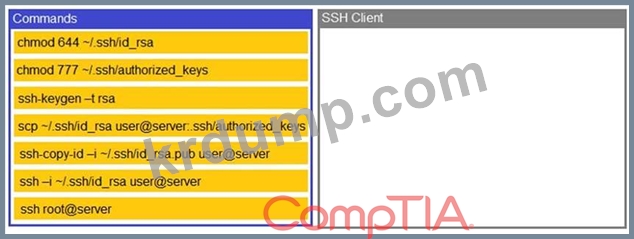

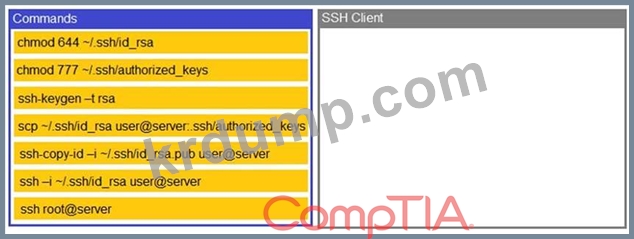

드래그 드롭 - 보안 엔지니어가 처음으로 암호 없는 인증을 설정하고 있습니다. 지침 - 최소 명령 세트를 사용하여 이를 설정하고 작동하는지 확인하십시오. 명령은 재사용할 수 없습니다. 언제든지 시뮬레이션의 초기 상태를 되돌리려면 모두 재설정 버튼을 클릭하십시오.

1. ssh-keygen -t rsa(키 쌍 생성)

2. ssh-copy-id -i /.ssh/id_rsa.pub user@server(공개 키를 user@server에 복사)

3. ssh -i ~/.ssh/id_rsa user@server(개인 키를 사용하여 원격 호스트에 로그인) 파일 서버에 대한 랜섬웨어 공격으로부터 공격자로부터 암호 해독 키를 구입하여 방금 복구한 중소기업. 이 문제는 피싱 이메일에 의해 유발되었으며 IT 관리자는 다시는 이런 일이 발생하지 않기를 원합니다. 복구 후 IT 관리자가 가장 먼저 수행해야 하는 작업은 다음 중 무엇입니까?

1. ssh-keygen -t rsa(키 쌍 생성)

2. ssh-copy-id -i /.ssh/id_rsa.pub user@server(공개 키를 user@server에 복사)

3. ssh -i ~/.ssh/id_rsa user@server(개인 키를 사용하여 원격 호스트에 로그인) 파일 서버에 대한 랜섬웨어 공격으로부터 공격자로부터 암호 해독 키를 구입하여 방금 복구한 중소기업. 이 문제는 피싱 이메일에 의해 유발되었으며 IT 관리자는 다시는 이런 일이 발생하지 않기를 원합니다. 복구 후 IT 관리자가 가장 먼저 수행해야 하는 작업은 다음 중 무엇입니까?

SY0-601 문제 218

다음 중 하드 드라이브에 저장된 데이터에 대해 가장 안전하지만 비용이 가장 적게 드는 데이터 삭제 방법은 무엇입니까?

SY0-601 문제 219

보안 분석가가 다음 공격 로그 출력을 검토하고 있습니다.

다음 중 이 MOST가 나타낼 가능성이 있는 공격 유형은 무엇입니까?

다음 중 이 MOST가 나타낼 가능성이 있는 공격 유형은 무엇입니까?

SY0-601 문제 220

조직의 사용자는 먼저 적절한 승인 없이 인터넷에서 자신의 워크스테이션에 프로그램을 설치해 왔습니다. 조직은 사용자가 표준화된 프로그램을 설치할 수 있는 포털을 유지 관리합니다.

그러나 일부 사용자는 레거시 프로그램이 속성을 작동할 수 있도록 워크스테이션에 대한 관리 액세스 권한이 있습니다. 다음 중 이 문제를 해결하기 위해 보안 관리자가 구현을 고려해야 하는 것은 무엇입니까?

그러나 일부 사용자는 레거시 프로그램이 속성을 작동할 수 있도록 워크스테이션에 대한 관리 액세스 권한이 있습니다. 다음 중 이 문제를 해결하기 위해 보안 관리자가 구현을 고려해야 하는 것은 무엇입니까?