SY0-601 문제 1

보안 분석가는 웹 로그를 검토하는 동안 다음 로그 출력을 확인합니다.

다음 중 이 공격이 성공하지 못하도록 방지하는 데 가장 적합한 완화 전략은 무엇입니까?

다음 중 이 공격이 성공하지 못하도록 방지하는 데 가장 적합한 완화 전략은 무엇입니까?

SY0-601 문제 2

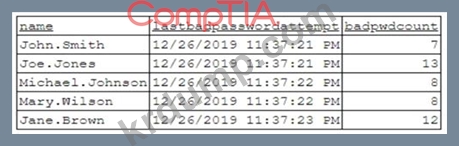

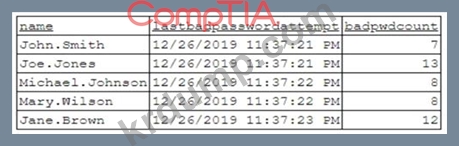

보안 분석가는 SOC가 SIEM으로부터 경고를 받기 시작한 후 상황을 조사해 달라는 요청을 받았습니다. 분석가는 먼저 도메인 컨트롤러를 보고 다음 이벤트를 찾습니다.

무슨 일이 일어나고 있는지 더 잘 이해하기 위해 분석가는 명령을 실행하고 다음 출력을 받습니다.

분석가의 조사 결과에 따르면 다음 중 어떤 공격이 실행되고 있습니까?

무슨 일이 일어나고 있는지 더 잘 이해하기 위해 분석가는 명령을 실행하고 다음 출력을 받습니다.

분석가의 조사 결과에 따르면 다음 중 어떤 공격이 실행되고 있습니까?

SY0-601 문제 3

조직은 데이터에 액세스하기 위해 coud Ic scssnncsitcibin a vdiemiietanebins 코드에 저장된 데이터에 대한 사용자 액세스를 보호하기 위해 2단계 인증 프로세스를 구현했습니다. 다음 중 조직에서 구현한 인증 방법은 무엇입니까?

SY0-601 문제 4

회사는 민감한 데이터를 저장하는 모든 애플리케이션에 대해 MFA를 구현하고 있습니다.

ㅏ. IT 관리자는 MFA가 중단되지 않고 사용자에게 친숙하기를 원합니다. 다음 중 IT 관리자가 MFA를 구현할 때 사용해야 하는 기술은 무엇입니까?

ㅏ. IT 관리자는 MFA가 중단되지 않고 사용자에게 친숙하기를 원합니다. 다음 중 IT 관리자가 MFA를 구현할 때 사용해야 하는 기술은 무엇입니까?

SY0-601 문제 5

서버 관리자는 컴퓨팅 메모리 및 프로세서 사용이 여러 서버 또는 가상 서버에서 가장 효율적으로 최대화되도록 클라우드 솔루션을 구성하려고 합니다. 그들은 또한 가용성으로 인해 발생할 수 있는 잠재적인 치과 서비스 상황을 피해야 합니다. 사용 가능한 컴퓨팅 성능을 효율적으로 활용하면서 시스템 가용성을 최대화하려면 다음 중 관리자가 구성해야 하는 것은 무엇입니까?