350-201 문제 16

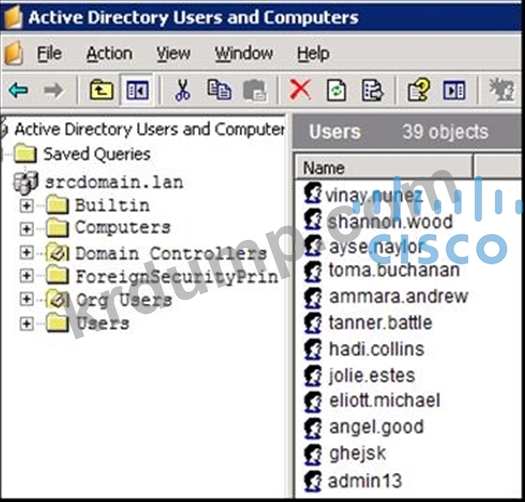

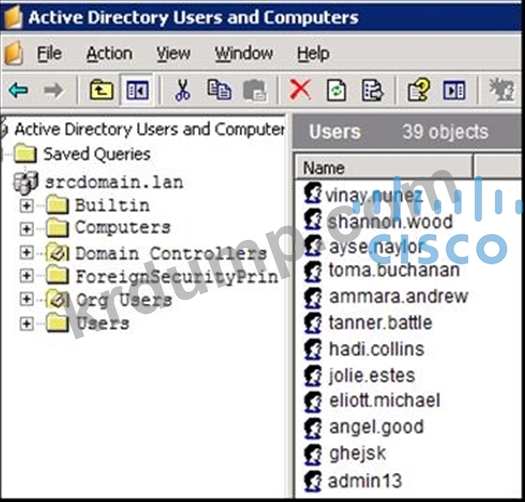

전시를 참고하세요.

엔지니어가 활성 디렉터리에 의심스러운 사용자 이름이 있는 사례를 조사하고 있습니다. 엔지니어가 다른 소스의 이벤트를 조사하고 상호 상관 관계를 분석한 후 2명의 사용자에게 권한이 있는 것으로 보이며 생성 날짜는 2일 전에 내부 네트워크에서 시작된 의심스러운 네트워크 트래픽과 일치합니다. 어떤 유형의 타협이 일어나고 있습니까?

엔지니어가 활성 디렉터리에 의심스러운 사용자 이름이 있는 사례를 조사하고 있습니다. 엔지니어가 다른 소스의 이벤트를 조사하고 상호 상관 관계를 분석한 후 2명의 사용자에게 권한이 있는 것으로 보이며 생성 날짜는 2일 전에 내부 네트워크에서 시작된 의심스러운 네트워크 트래픽과 일치합니다. 어떤 유형의 타협이 일어나고 있습니까?

350-201 문제 17

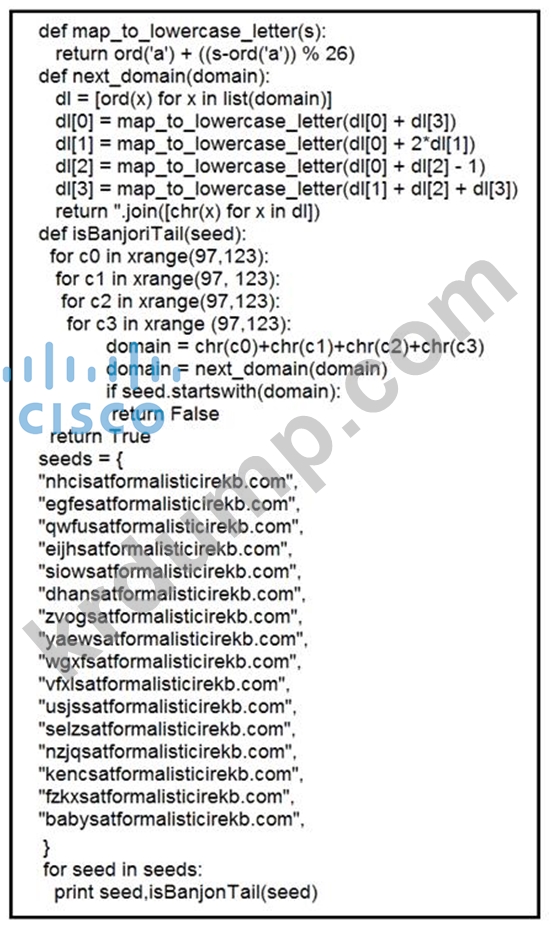

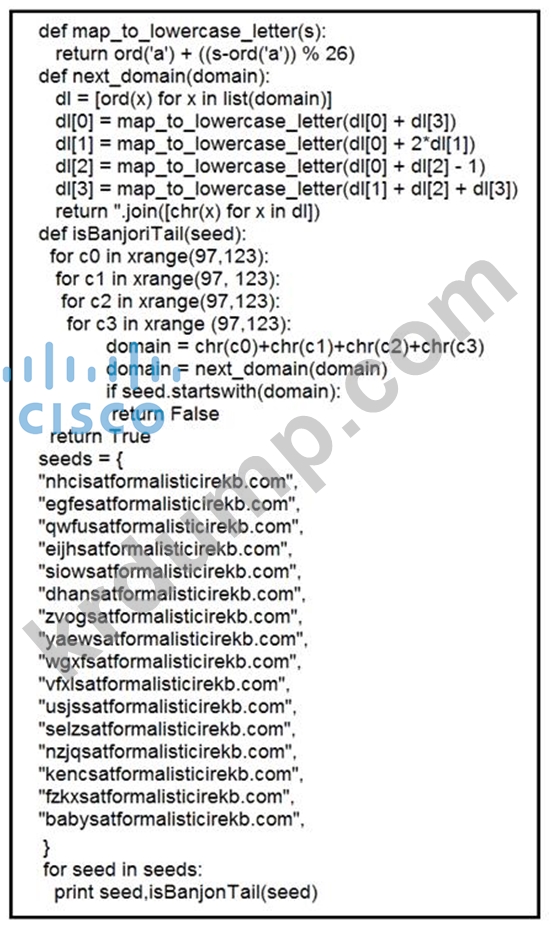

전시를 참고하세요.

이 스크립트의 결과는 무엇입니까?

이 스크립트의 결과는 무엇입니까?

350-201 문제 18

최근 맬웨어 사고 이후, 포렌식 조사관은 침해 및 원인을 식별하기 위해 세부 정보를 수집하고 있습니다. 조사관은 영향을 받은 워크스테이션을 격리했습니다. 이 조사에서 취해야 할 다음 단계는 무엇입니까?

350-201 문제 19

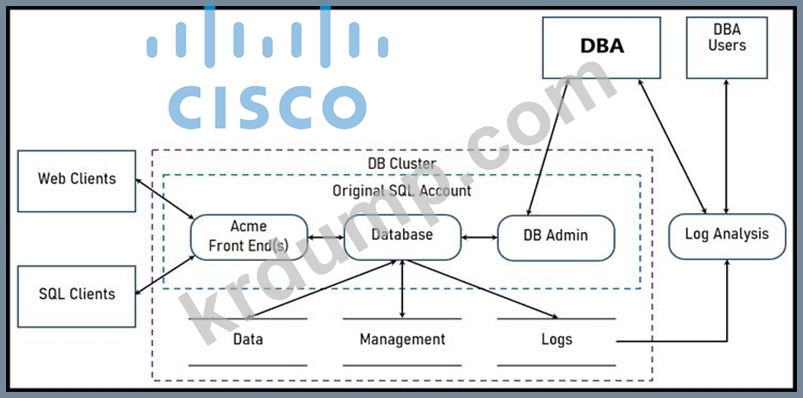

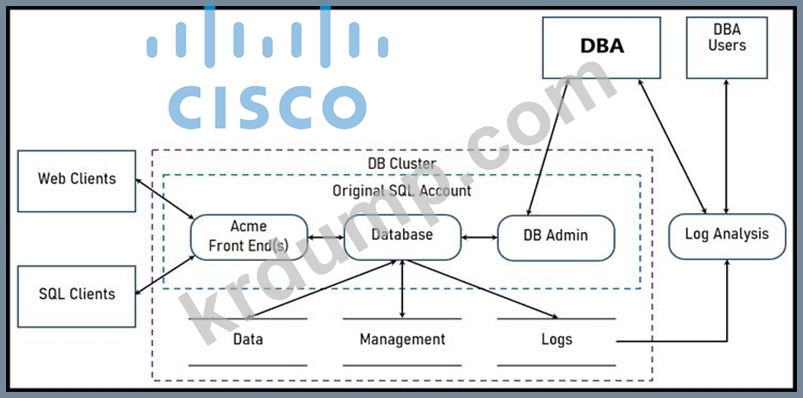

전시를 참고하세요.

두 가지 유형의 클라이언트가 프런트 엔드와 트랜잭션, 액세스 제어 및 원자성을 관리하는 코어 데이터베이스에 액세스합니다. SQL 데이터베이스에 대한 위협 모델은 무엇입니까?

두 가지 유형의 클라이언트가 프런트 엔드와 트랜잭션, 액세스 제어 및 원자성을 관리하는 코어 데이터베이스에 액세스합니다. SQL 데이터베이스에 대한 위협 모델은 무엇입니까?

350-201 문제 20

보안 설계자는 처리 센터에서 일하고 있으며 승인되지 않은 애플리케이션 및 이동식 장치 내에서 민감한 데이터에 대한 모든 유형의 복사 및 붙여넣기 시도를 감지하고 방지하기 위해 DLP 솔루션을 구현해야 합니다.

어떤 기술 아키텍처를 사용해야 합니까?

어떤 기술 아키텍처를 사용해야 합니까?